Blog

Yazılım, yapay zeka ve siber güvenlik üzerine yazılar

CTF Çözümü: Siber Güvenlik Araçları ve Saldırı Teknikleri

Bir siber güvenlik uzmanı gibi düşünmeyi öğrenin! Kali Linux, Nmap ve GoBuster kullanarak bilgi toplama, Reverse Shell alma ve yetki yükseltme aşamalarını bir CTF senaryosuyla keşfedin.

Uç Nokta Güvenliği 101: EDR, MITRE ATT&CK ve Tehdit Müdahalesi

Siber saldırganlar antivirüsleri nasıl atlatıyor? EDR (Endpoint Detection and Response) sistemlerinin davranışsal analiz gücünü, MITRE ATT&CK çerçevesini ve olay müdahale süreçlerini keşfedin.

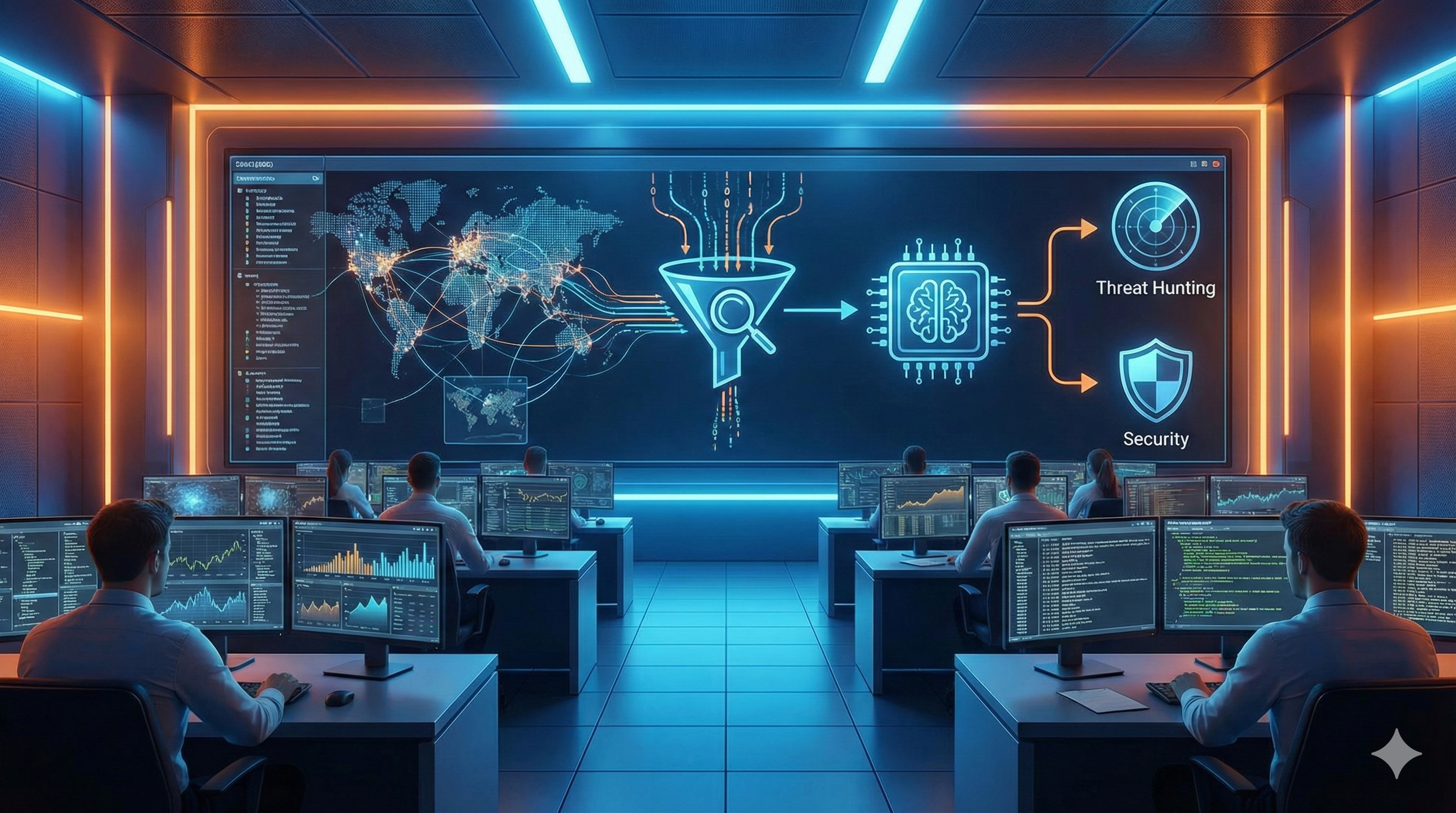

SIEM Nedir? Log Analizi, Korelasyon ve Tehdit Avcılığı Rehberi

Siber güvenliğin kalbi SIEM nedir? Log toplama, normalizasyon ve korelasyon süreçlerinden tehdit avcılığına kadar tüm SIEM ekosistemini gerçek dünya senaryolarıyla keşfedin.

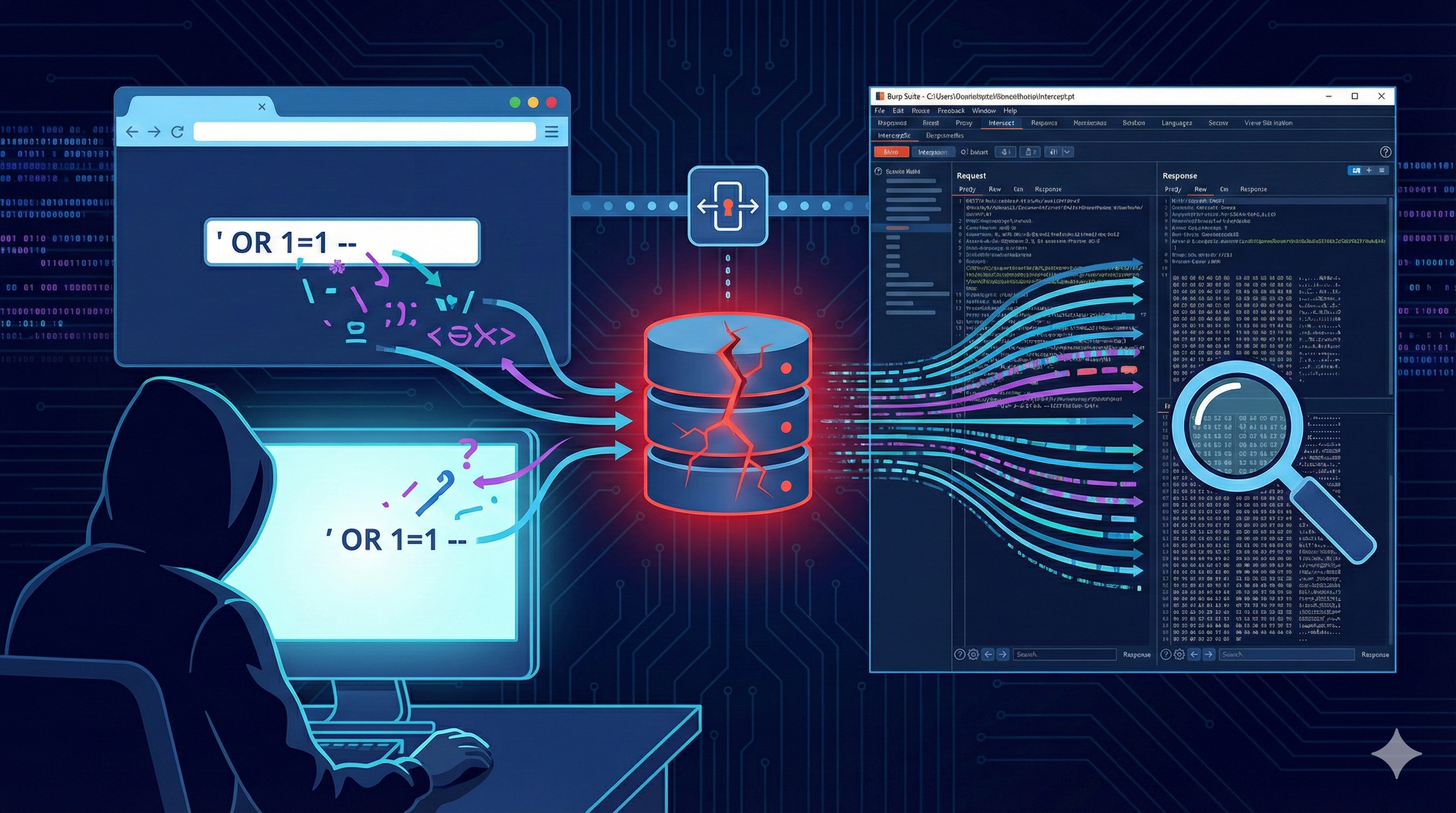

SQL Injection Nedir? Burp Suite ile Adım Adım Web Güvenlik Testi Rehberi

Web dünyasının 20 yıllık sarsılmaz düşmanı SQL Injection'ı keşfedin! Bu rehberde SQLi türlerini, Burp Suite ile profesyonel test tekniklerini ve korunma stratejilerini adım adım inceliyoruz.

Adım Adım Nmap Rehberi: Aktif Bilgi Toplama ve Port Tarama Teknikleri

Siber güvenliğin en güçlü aracı Nmap'i keşfedin! Aktif bilgi toplama stratejileri, port tarama yöntemleri, servis versiyon tespiti ve NSE betikleri ile hedef sistemleri nasıl haritalandıracağınızı bu rehberde öğrenin.

OSINT Teknikleri: Google Dorking ve Shodan ile Bilgi Toplama (Reconnaissance)

İnternetin görünmeyen kısmına yolculuk! Google Dork ve Shodan araçlarıyla bilgi toplama (reconnaissance) tekniklerini, siber tehditleri ve korunma yollarını uzman bir bakış açısıyla öğrenin.

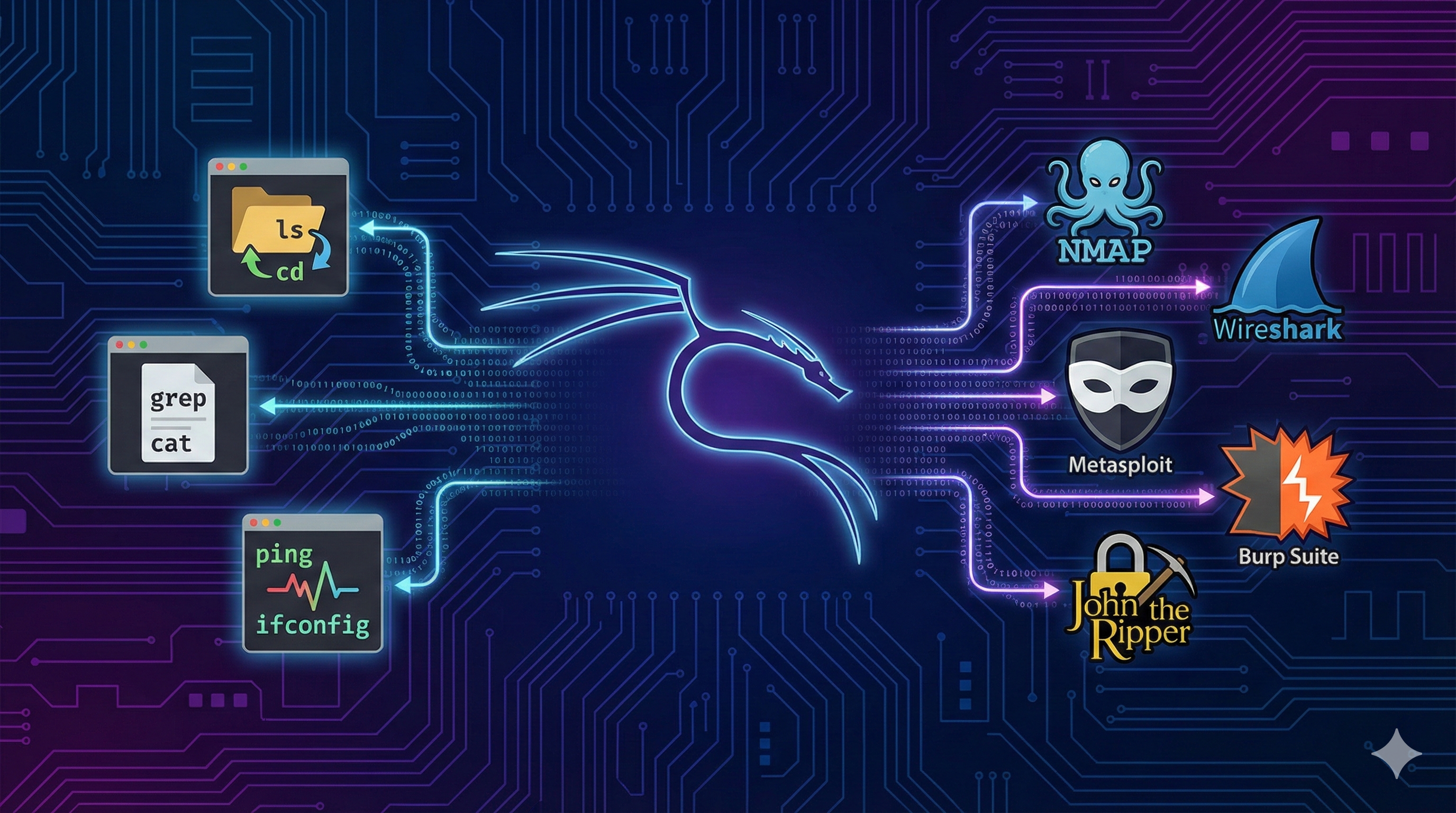

Siber Güvenlik İçin Linux Rehberi: Temel Komutlar ve Sızma Testi Araçları

Siber güvenliğin kalbi Linux'ta atar! Temel Linux komutlarından yetki yükseltme tekniklerine, Kali Linux araçlarından log analizine kadar profesyonel bir sızma testi uzmanının bilmesi gereken her şeyi bu rehberde keşfedin.

Şirketiniz Güvende mi? Modern Firewall'ların Hayat Kurtaran 5 Özelliği

Kurumsal ağınızı bekleyen phishing, SSL tabanlı zararlılar ve yanlış port yapılandırması gibi 5 büyük tehdidi keşfedin. FortiGate gibi modern firewall sistemlerinin tehdit istihbaratı ve derin paket inceleme (SSL Inspection) ile bu riskleri nasıl engellediğini öğrenin.

Adım Adım FortiGate Firewall Yönetimi: ACL, NAT ve Web Filtreleme

FortiGate ile kurumsal ağınızı nasıl daha güvenli hale getirirsiniz? Web filtreleme kategorileri, ACL kuralları, NAT ve HTTPS derin paket inceleme (Deep Inspection) hakkında bilmeniz gereken her şey bu rehberde.

Adım Adım Fortigate Firewall Yapılandırma ve Güvenlik Rehberi (101)

Kendi siber güvenlik laboratuvarınızı kurun! VMware ve Kali Linux kullanarak Fortigate Firewall yapılandırmasını, saldırı senaryolarını ve 10 kritik güvenlik adımını bu rehberde öğrenin.

Dijital Tuzaklar: Honeypot Nedir ve Siber Savunmada Nasıl Kullanılır?

Dijital kalenizi korumanın yollarını keşfedin! Yeni nesil güvenlik duvarları (NGFW), siber saldırganları yakalayan Honeypot tuzakları ve modern botnet tehditlerine karşı korunma yöntemlerini inceledik.

FortiGate NGFW Rehberi: Güvenliğinizi Artıracak 7 Kritik Fonksiyon

FortiGate NGFW ile ağınızı siber saldırılara karşı nasıl kale haline getirebilirsiniz? Geleneksel firewall farklarını, IPS, SSL inceleme ve uygulama denetimi gibi hayat kurtaran 7 fonksiyonu öğrenin.

Siber Güvenliğin Anatomisi: Saldırı, Savunma ve İnsan Faktörü

Dijital dünyadaki savaşın perde arkasını keşfedin. Shodan taramalarından Active Directory güvenliğine, Firewall stratejilerinden sosyal mühendisliğe kadar siber güvenliğin tüm katmanlarını bir uzmanın gözünden inceledik.

Şirketler İçin Siber Güvenlik Rehberi: 6 Kritik Araç ve Yöntem

Dijital dünyada şirketiniz tehdit altında mı? Shodan'dan EDR'ye, sızma testlerinden sosyal mühendisliğe kadar şirketinizi siber saldırılardan koruyacak 6 kritik araç ve yöntemi uzman perspektifiyle inceleyin.